WinRAR là phần mềm nén và giải nén file phổ biến, được ưa chuộng nhờ khả năng tương thích với nhiều định dạng, tính bảo mật cao và dung lượng lưu trữ không giới hạn. Tuy nhiên, việc đặt mật khẩu bảo vệ file nén đôi khi dẫn đến tình trạng quên mật khẩu, gây khó khăn cho việc truy cập dữ liệu. Bài viết này sẽ hướng dẫn bạn hai cách phá mật khẩu WinRAR nhanh chóng và hiệu quả, giúp bạn dễ dàng lấy lại quyền truy cập vào dữ liệu quan trọng.

Phá mật khẩu WinRAR

Phá mật khẩu WinRAR

Phá Mật Khẩu WinRAR là gì?

Nén và giải nén dữ liệu là thao tác cần thiết để di chuyển, trao đổi thông tin hoặc tiết kiệm dung lượng lưu trữ. WinRAR là một trong những phần mềm nén và giải nén file hàng đầu, được đánh giá cao nhờ giao diện thân thiện, tính năng đa dạng và tỷ lệ nén vượt trội (cao hơn 10-50% so với các phương pháp khác). Việc đặt mật khẩu cho file nén WinRAR giúp bảo vệ dữ liệu quan trọng, ngăn chặn truy cập trái phép, kể cả từ phần mềm diệt virus. Phá mật khẩu WinRAR là quá trình tìm lại mật khẩu để mở khóa file nén khi bạn quên mật khẩu.

Phá mật khẩu WinRAR

Phá mật khẩu WinRAR

Tại Sao Cần Phá Mật Khẩu WinRAR?

Việc phá mật khẩu WinRAR không phải lúc nào cũng là hành vi xấu. Có nhiều trường hợp chính đáng cần đến việc này, chẳng hạn như quên mật khẩu file RAR/ZIP của chính mình hoặc phục vụ cho công việc. Một số phương pháp phá mật khẩu WinRAR, như sử dụng Command Prompt, chỉ hiệu quả với mật khẩu đơn giản (chỉ gồm số và ký tự). Bài viết này sẽ hướng dẫn bạn các cách phá mật khẩu WinRAR hiệu quả cho nhiều loại mật khẩu khác nhau.

Hướng Dẫn 2 Cách Phá Mật Khẩu WinRAR Đơn Giản Nhất 2025

Dưới đây là hai cách phá mật khẩu WinRAR đơn giản, nhanh chóng và được nhiều người sử dụng thành công.

Cách phá mật khẩu WinRAR

Cách phá mật khẩu WinRAR

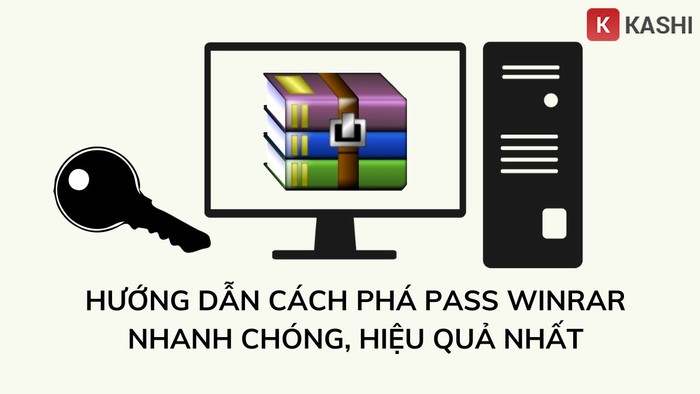

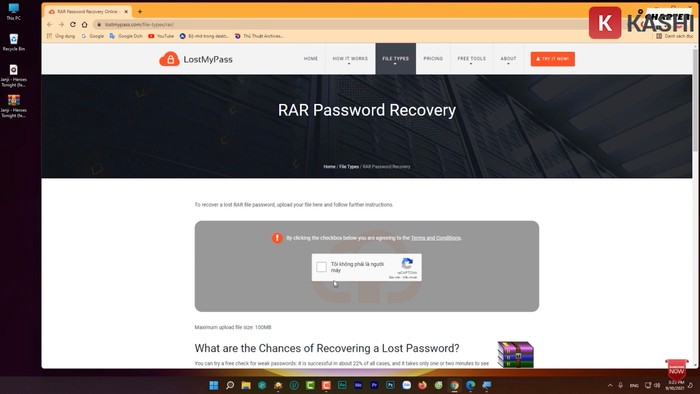

Cách 1: Phá Mật Khẩu WinRAR Trực Tuyến (Không Cần Phần Mềm)

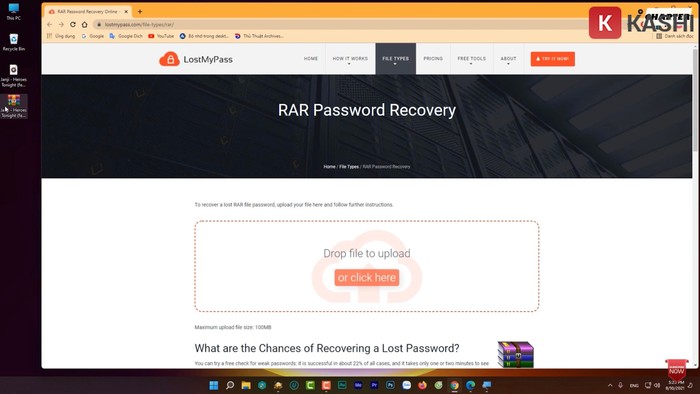

Truy cập website: https://www.lostmypass.com/file-types/rar/

Bước 1: Truy cập website LostMyPass và xác nhận “Tôi không phải là người máy”.

Truy cập LostMyPass

Truy cập LostMyPass

Bước 2: Kéo file WinRAR cần phá mật khẩu vào ô “Drop file to upload”. Website sẽ tự động dò tìm mật khẩu.

Kéo file vào LostMyPass

Kéo file vào LostMyPass

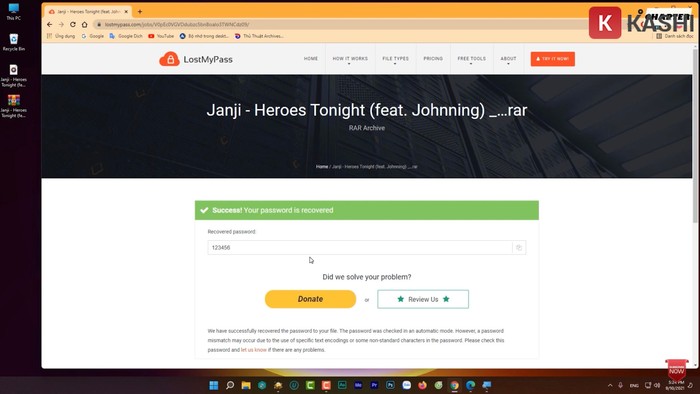

Mật khẩu được tìm thấy

Mật khẩu được tìm thấy

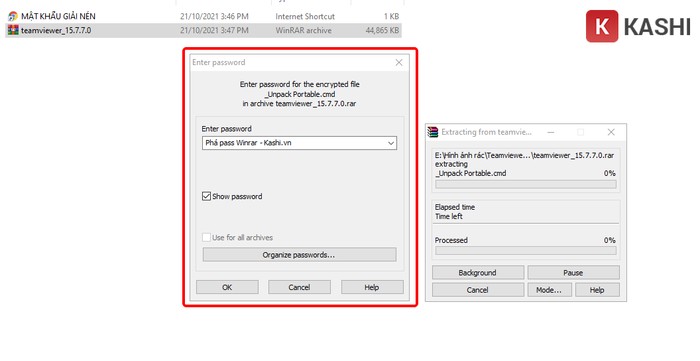

Cách 2: Phá Mật Khẩu WinRAR bằng Command Prompt

Lưu ý: Cách này yêu cầu bạn phải có một script hoặc công cụ hỗ trợ sử dụng Command Prompt để dò mật khẩu. Bài viết gốc không cung cấp script cụ thể, nên phần hướng dẫn này chỉ mang tính chất tham khảo và giả định bạn đã có sẵn công cụ.

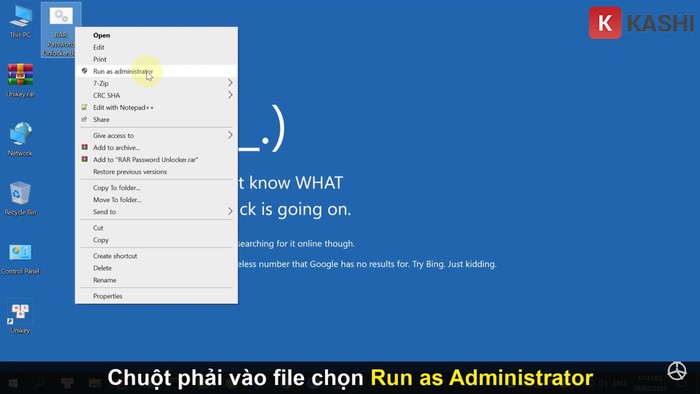

Bước 1: Mở công cụ phá mật khẩu (đã tải về máy) với quyền Administrator (Run As Administrator).

Chạy với quyền Admin

Chạy với quyền Admin

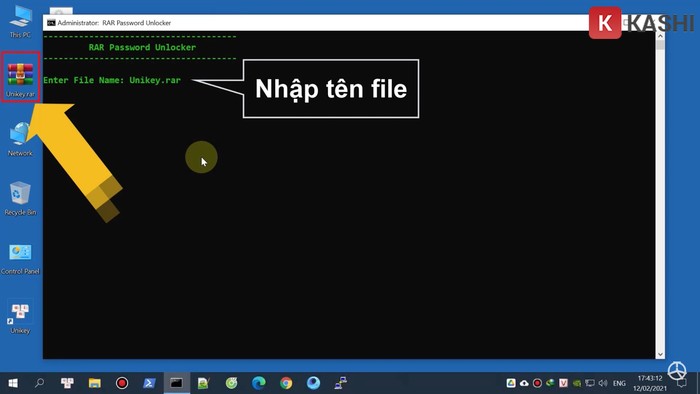

Bước 2: Xác định file WinRAR cần phá mật khẩu.

Xác định file

Xác định file

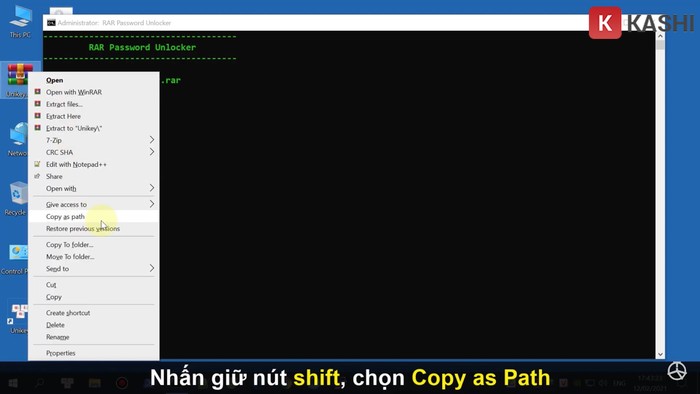

Bước 3: Copy đường dẫn đến file (Copy as Path) bằng cách giữ phím Shift và chọn tùy chọn copy đường dẫn.

Copy đường dẫn

Copy đường dẫn

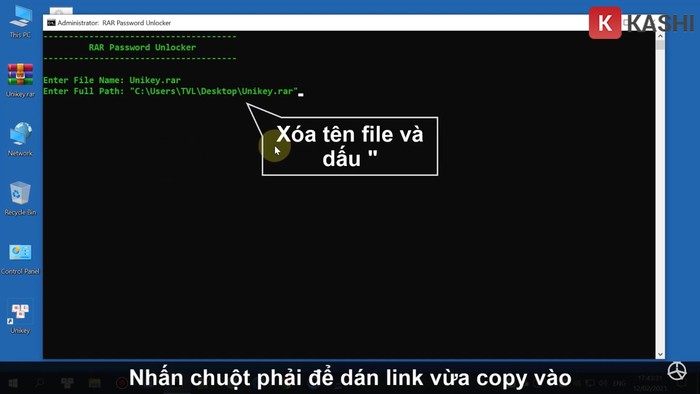

Bước 4: Dán đường dẫn vào công cụ, xóa tên file và dấu ngoặc kép (nếu có).

Dán đường dẫn

Dán đường dẫn

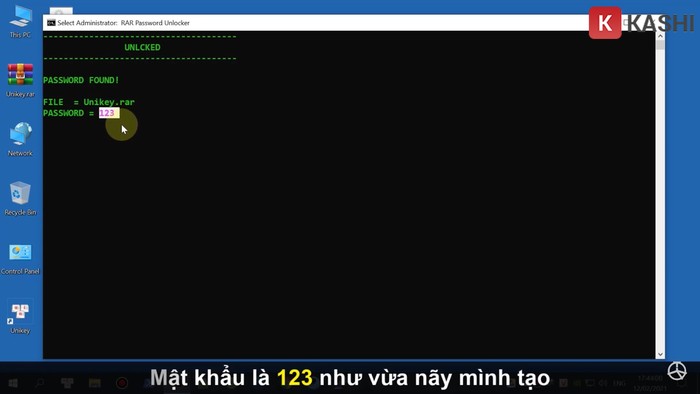

Bước 5: Công cụ sẽ tự động dò tìm mật khẩu. Thời gian dò tìm phụ thuộc vào độ phức tạp của mật khẩu.

Dò mật khẩu

Dò mật khẩu

Kết Luận

Trên đây là hai cách phá mật khẩu WinRAR đơn giản và hiệu quả. Hy vọng bài viết này sẽ hữu ích cho bạn. Chúc bạn thành công!

Discussion about this post